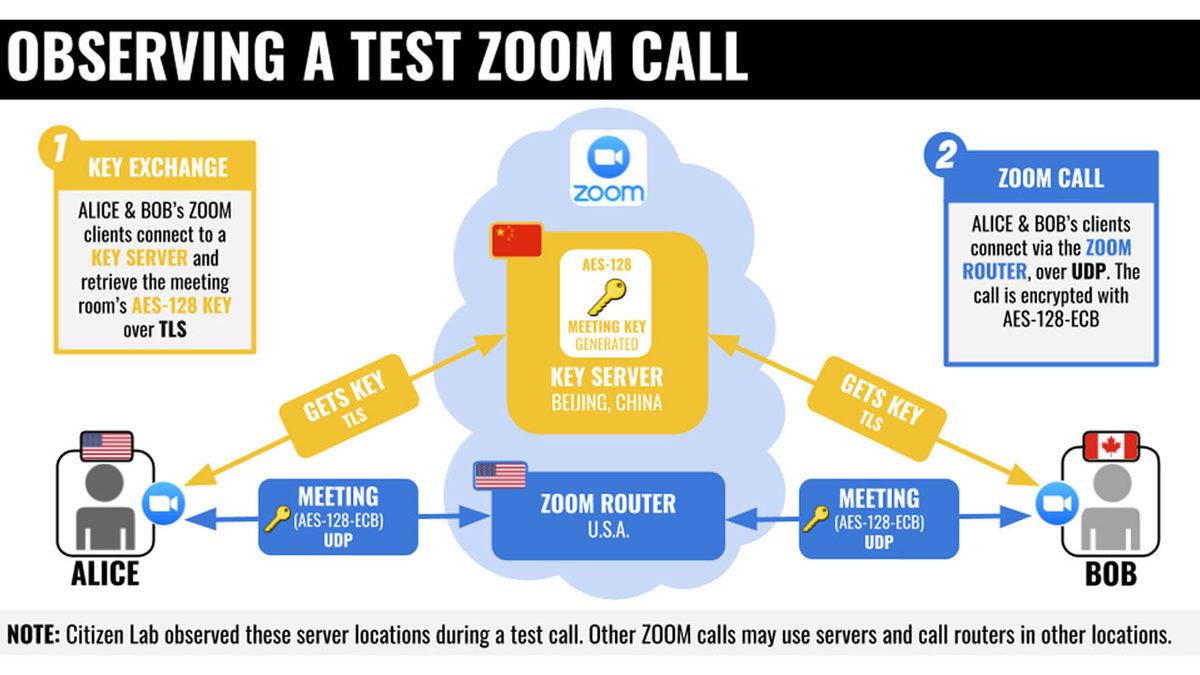

Geçtiğimiz gün Toronto Üniversitesi Munk Küresel İlişkiler Okulu'nda bulunan Citizen Lab, bütün dünyanın uzaktan çalışma sistemine geçmesiyle fazlasıyla kullanılmaya başlayan Zoom hakkında çarpıcı bir gerçeği ortaya çıkarmıştı. Citizen Lab’in yaptığı araştırmayla Zoom’un çağrıları Çin üzerinden yönlendirdiği gerçeği gün yüzüne çıkmıştı.

Citizen Lab’in ortaya çıkardığı bu gerçek hakkında Zoom’dan bir açıklama geldi. Bu noktada Zoom tarafından yapılan açıklamaya geçmeden önce Citizen Lab’in yaptığı araştırmayı kısaca özetleyelim. Citizen Lab, dün yayınladığı araştırmada Kuzey Amerika üzerinden yapılan bazı çağrıların ve bu çağrıları güvene almanın yolu olan şifre anahtarlarının Çin üzerinden yönlendirildiğini detaylı bir şekilde paylaşmıştı.

Zoom, çağrıların Çin üzerinden yönlendirildiği kabul etti:

Citizen Lab’in paylaştığı bilgilerle birlikte Zoom’un bu anahtarlara erişiminin olduğu ve dolayısıyla istediği çağrıya erişebileceği de böylece ortaya çıkmıştı. Zoom, çağrılara yetkisiz kişilerin girmesini önlemek için güçlü önlemler aldığını söylese de bu anahtarların Çin üzerinden geçişi, kullanıcıların gizliliğini tehlikeye atıyordu.

Bugün Zoom tarafından gelen açıklamadaysa şirketin gerçekten de çağrıları Çin sunucuları üzerinden yönlendirdiği gerçeği kabul edildi. Zoom, yoğun talebi karşılamak için sunucularını genişletmek istediğini ve yanlışlıkla iki Çinli veri merkezinin çağrıları internet yoğunluğu sırasında alabileceğini onayladıklarını söyledi.

Zoom’da yapılan çağrılar normal şartlarda hangi bölgeden yapılıyorsa o bölgenin sunucusu üzerinden yapılıyor. Yani Kuzey Amerika’da yapılan çağrılar Kuzey Amerika’da, Avrupa’da yapılan çağrılar da Avrupa’da kalıyor. Fakat bazı şirketlerin Çin’e karşı olan hassasiyeti, Zoom’un son hatası yüzünden şirkete karşı kullanılabilir oldu.

Yönlendirme nasıl yapılıyordu?

Zoom, bu işlem sırasında ses ve videoyu göndermek için standart protokolü izlemek yerine kendi transfer protokolünü izliyordu. Zoom’un bu politikası, Citizen Lab’in keşiflerine göre RTP standardının bir uzantısıydı. Zoom’un protokolü, kendi şifreleme şemasını RTP standardına olağan dışı bir yolla ekliyordu.

Normalde her kullanıcının ses ve videosu tek bir AES-128 anahtar üzerinden kullanıcılar arasında şifrelenerek ve deşifre edilerek gönderiliyordu. AES anahtarı, yalnızca Zoom sunucularında bulunan ve o toplantıda yer alan katılımcılar arasında dağıtılıyordu.

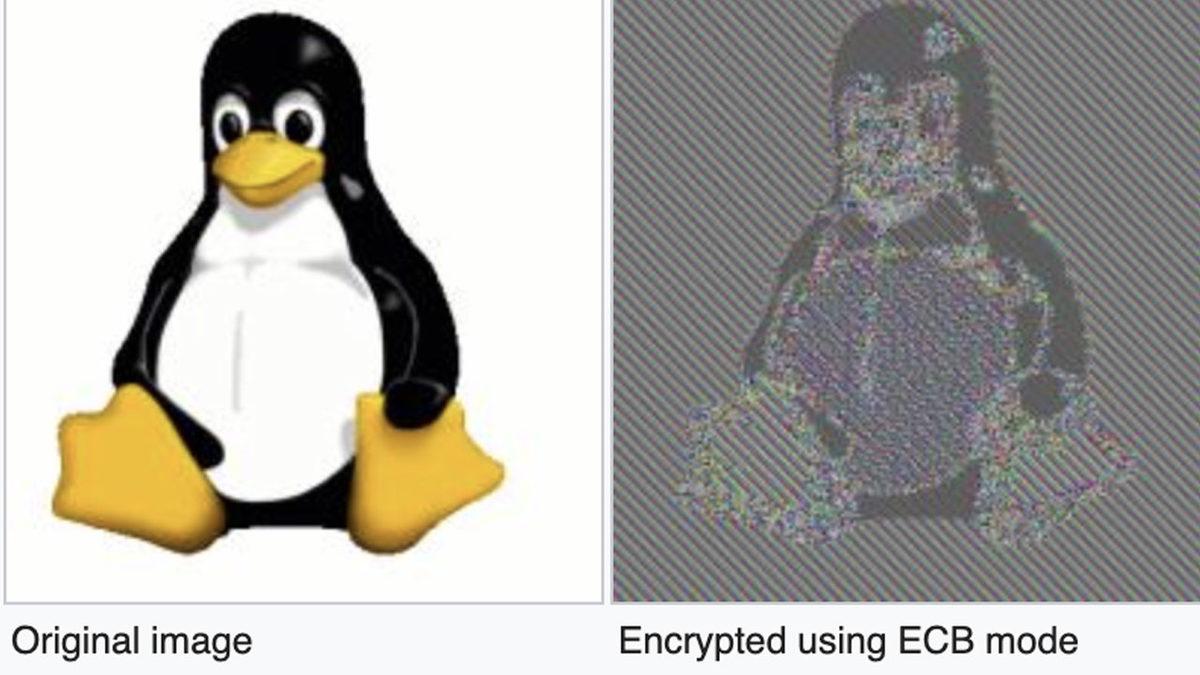

Zoom’un şifreleme ve deşifrelemesi, AES’i ECB modunda kullanıyordu ancak bu durum Zoom için kötü bir yöntemdi. Zira bu şifreleme modu, girdi üzerinde bazı ipuçları bırakıyordu (Yukarıdaki görselde görülen ipuçları gibi). Bu tarz platformlar için günümüzde önerilen şifreleme yöntemiyse AES anahtarlarının ‘Segmented Integer Counter Mode’ ya da ‘f8-mode’ modları üzerinden kullanımıydı.

Zoom üzerinde bir test yapan Citizen Lab, çağrıda bulunan AES-128 anahtarının Pekin'de bir katılımcıya gönderildiğini gördü. Bir tarama gerçekleştiren ekip, Çin ve ABD’de aynı Zoom sunucu yazılımının çalıştığı sunucuları keşfetti. Buna göre Çin’de 5 adet sunucu, ABD’dekiyle aynı yazılımı paylaşıyordu. Bu da anahtarların bu sunucular arasında paylaşıldığından şüphe edilmesine yol açmıştı.

Paylaş

Paylaş

1

1

![Samsung Galaxy S26 modelleri kanlı canlı görüntülendi [Video]](https://imgrosetta.webtekno.com/file/642511/642511-640xauto.jpg)