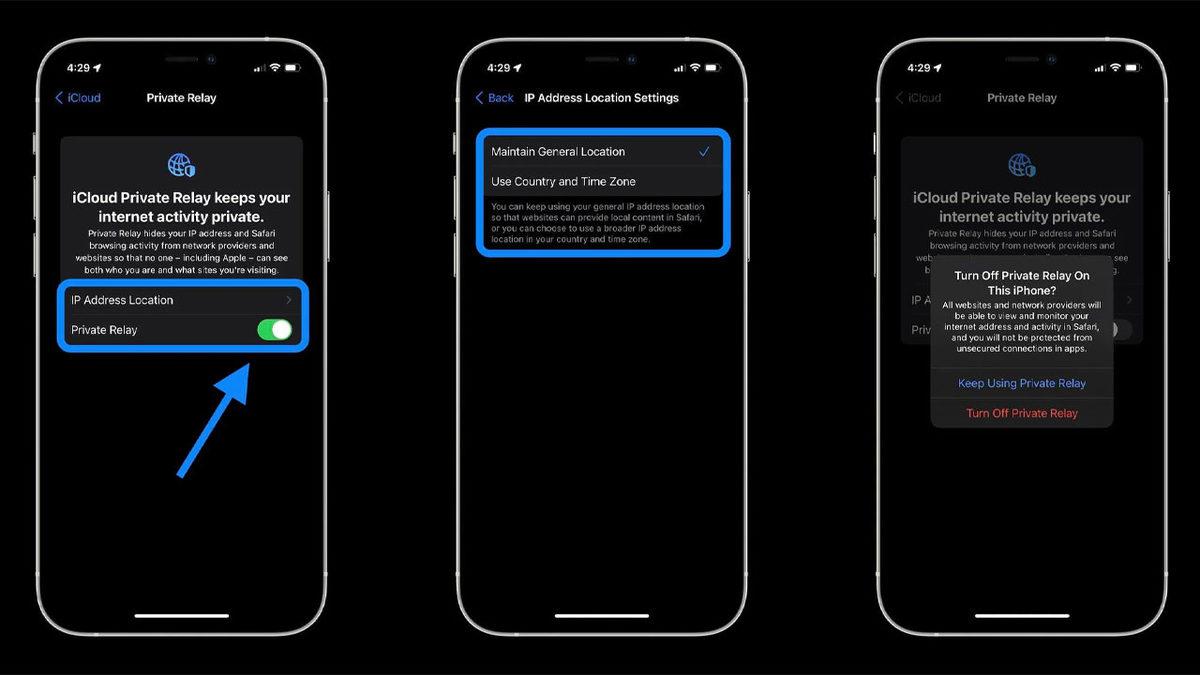

Teknoloji devi Apple, geçtiğimiz haziran ayında Safari kullanıcılarının internette daha rahat gezinmesini sağlayacak olan Private Relay (Özel Geçiş) özelliğini duyurmuştu. iOS 15’le birlikte gelen bu yenilik, tamamen olmasa da Apple kullanıcılarına yerleşik bir VPN deneyimi sunuyordu. Fakat güvenli internet deneyimi vadeden özelliğin, bir kusuru yüzünden güvenliği tehdit ettiği fark edildi.

Söz konusu güvenlik tehdidi, kullanıcıların şifrelenerek gönderilen IP adreslerinin belirli yöntemlerle açığa çıkarılabilmesine sebep oluyor. Bu güvenlik açığı, macOS işletim sisteminde düzeltilmiş durumda fakat iOS 15 kullanıcıları için durum hala devam ediyor.

İçerikten Görseller

Konu hakkında öncelikle bilmeniz gerekenler:

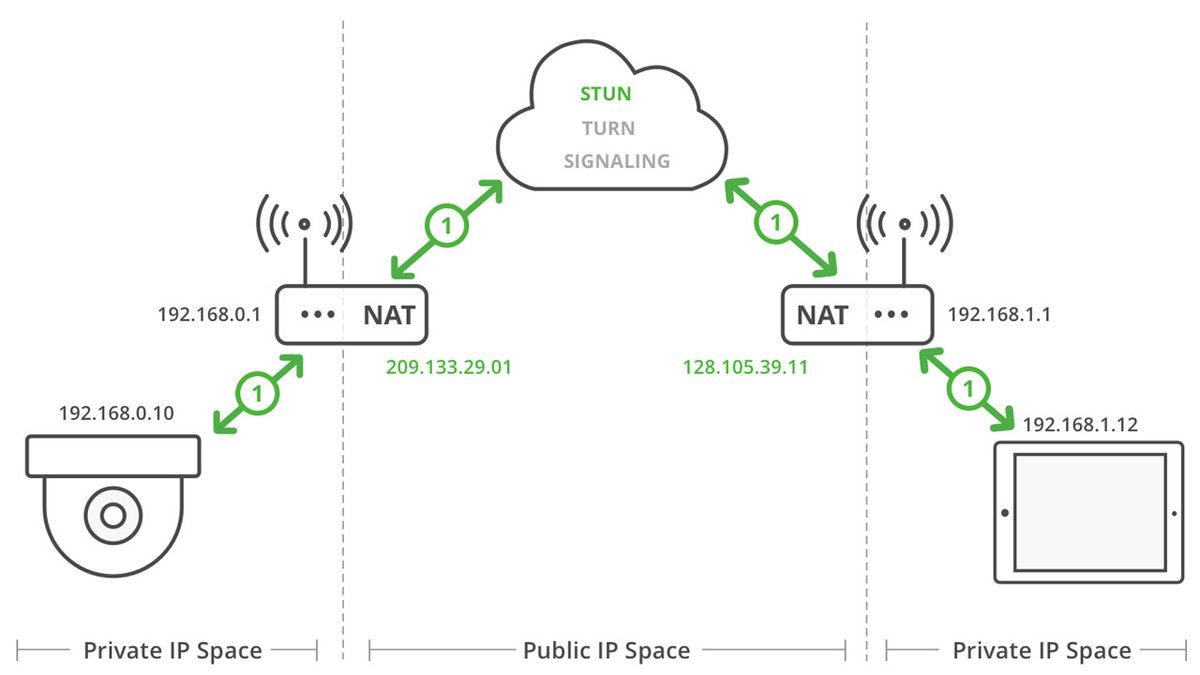

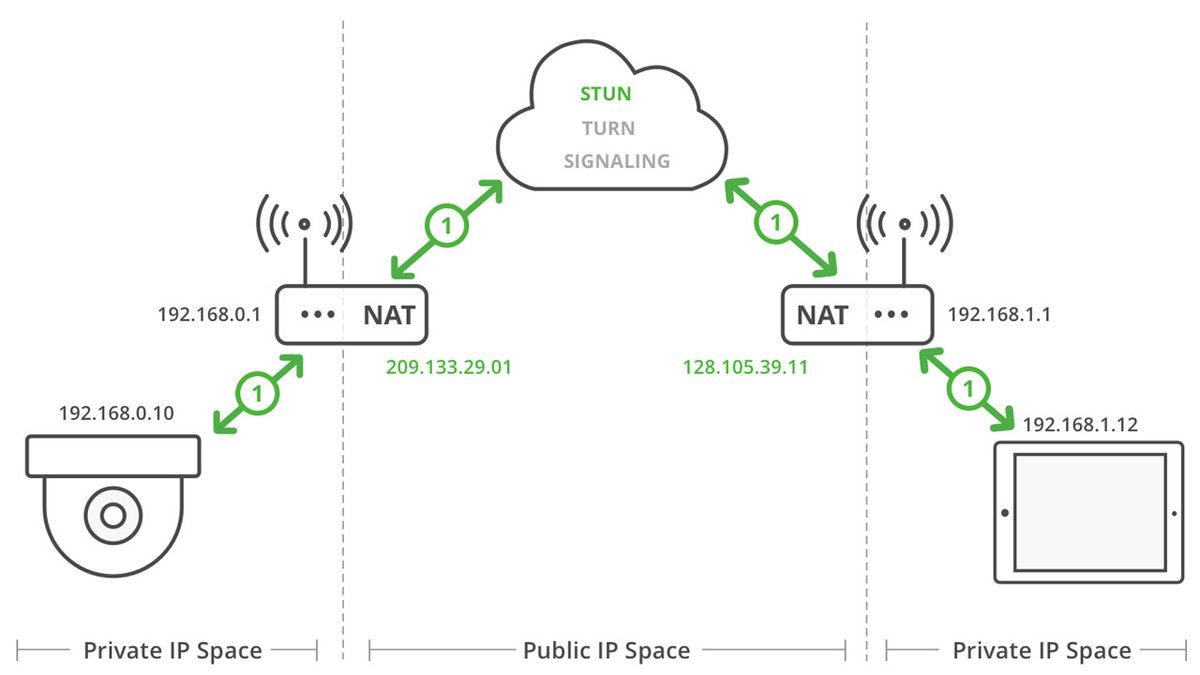

Konuyu anlamak için öncelikle tarayıcı üzerinde gerçek zamanlı görüntülü ve sesli konuşmaların yapılmasına imkân tanıyan WebRTC API’ı gibi şeyleri bilmemiz gerekiyor. Bunu istemiyorsanız bir sonraki başlığa atlayabilirsiniz. Söz konusu WebRTC, görüşecek olan iki kişiyi bağlamak için ICE yöntemini kullanıyor. Bu yöntem ise ara sunucu kullanmadan yani bilgilerin direkt olarak karşı tarafa aktarılmasını sağlıyor.

Örnekle anlatmak gerekirse Ahmet’in Mehmet ile konuşmak istediğini düşünelim. Ahmet, Mehmet’i aradığında bilgisayarındaki ICE elementleri, yani IP adresi ve port gibi bilgileri Mehmet’in bilgisayarına gider. Burada bütün ICE elementlerini deneyen Mehmet’in bilgisayarı, doğru bağlantıyı bulunca direkt olarak iki bilgisayar birbirine görüntü ve ses aktarma imkanına erişir.

Farklı ICE elementleri olduğundan ‘Server Reflexive Candidate’ karışıklığın önüne geçmek için kullanılır. Burada sadece STUN sunucusundan alınan IP adresi ve port bilgileri kullanılır. Bu bilgiler de Ahmet’in bilgisayarını Mehmet’inkine bağlar. NAT ve STUN terimlerinin detaylarını da aklımızda tutup direkt soruna geçiyoruz.

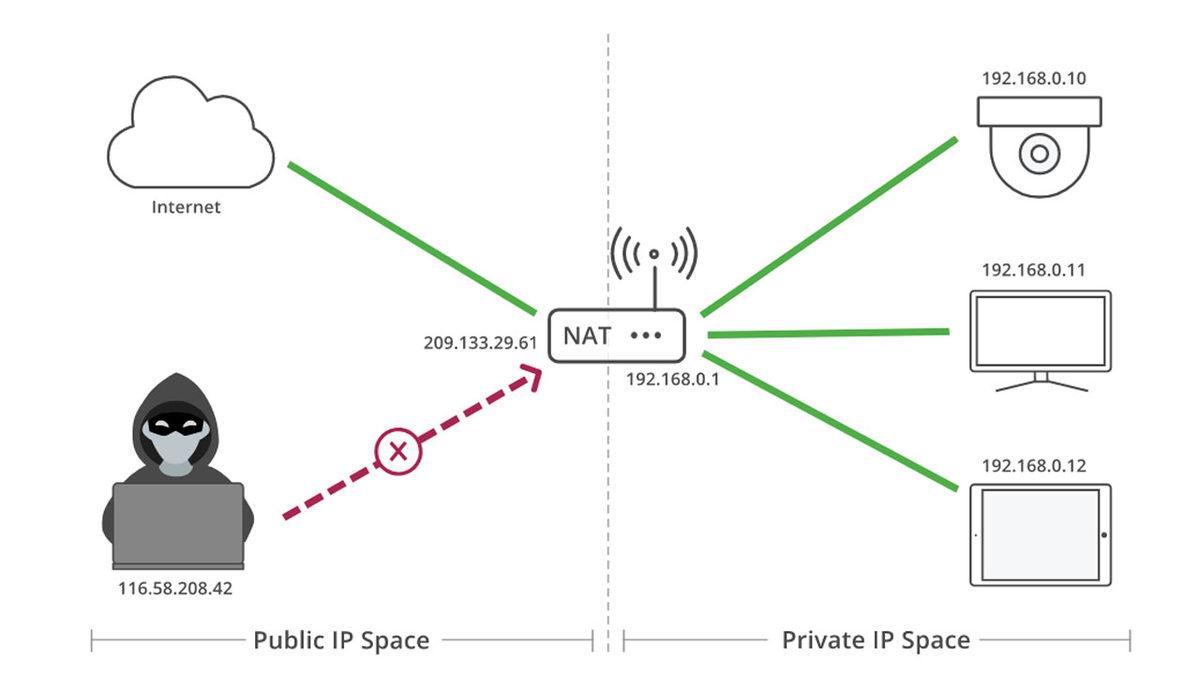

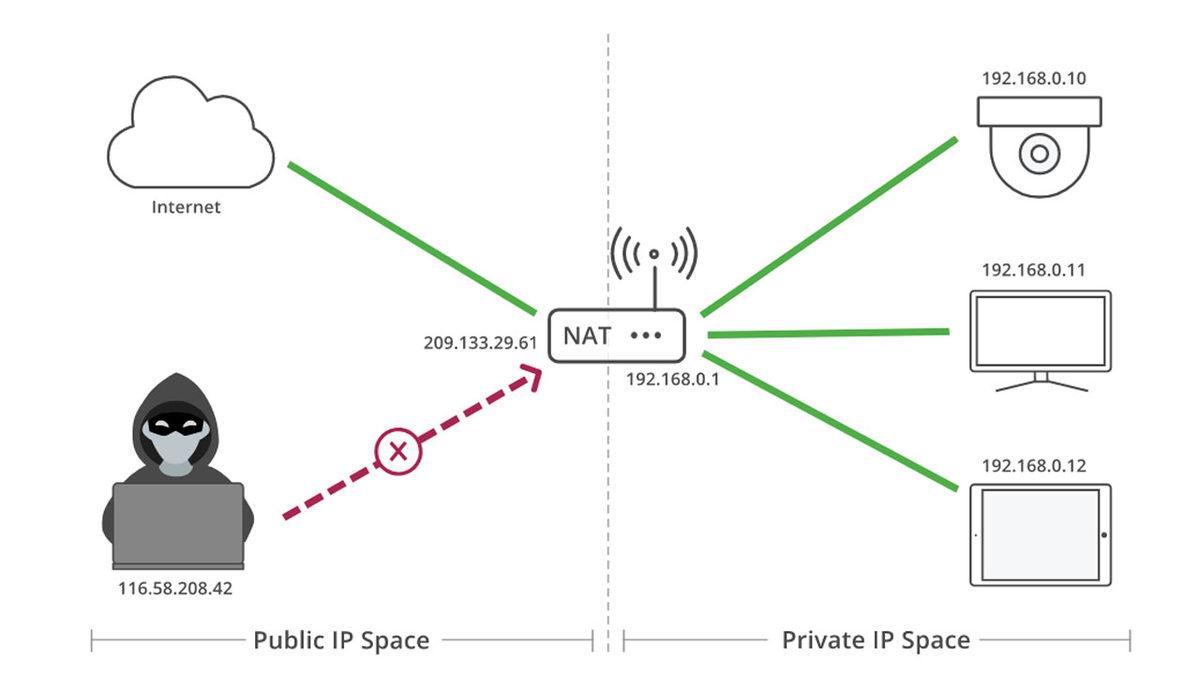

NAT teknolojisi, birçok cihazın aynı IP adresi üzerinden internete bağlanmasını sağlar. Evinizdeki modeme bağlı olan akıllı televizyon, akıllı telefon ya da bilgisayarınız bu sayede aynı IP adresini kullanır. Fakat bazı durumlarda bu adreslerin bilinmesi ve cihazların ayırt edilebilmesi gerekir.

Bu noktada STUN devreye girer. Yine örnek üzerinden gidecek olursak bağlandıkları sırada Mehmet’in IP adresi ve port numarası, STUN sunucusu tarafından geri gönderilir ve Ahmet’in bilgisayarı da bu bilgileri görüp bağlanacağı cihazın adresini almış olur. Teknik kısmın sonuna geldik. Soruna geçelim.

Apple'ın bunu çözmesini beklemeye gerek var mı?

STUN sunucularının açık adresleri geri gönderdiğini söylemiştik. Safari’de bu işlem, iCloud Private Relay süzgecinden geçmiyor. Başka herhangi bir bilgi sunmadıklarından bunun sorun olduğunu söyleyemeyiz fakat Safari, asıl IP adreslerini JavaScript’e aktardığından kötü amaçlı kişilere düşen şey sadece sizin güzelim gerçek adresinizi ICE elementlerindeki diğer adreslerden ayırmak oluyor.

Bu da ufak bir uygulamayla kolayca halledilebiliyor. IP adresinizin bu yöntemle nasıl açığa çıkarıldığına yazımızda yer vermeyeceğiz fakat Mostevenko’nun detaylı yazısına ulaşmak ve göz atmak isterseniz bu linki kullanabilirsiniz.

Kullanıcılar söz konusu sorunun çözümü için Apple'ı beklemeye gerek olmadığını söylüyor. Ayarların Safari bölümündeki WebRTC Sockets Proxying seçeneğini etkinleştiren kullanıcılar, söz konusu sorunun çözüldüğünü belirtiyor.

Paylaş

Paylaş

1

1