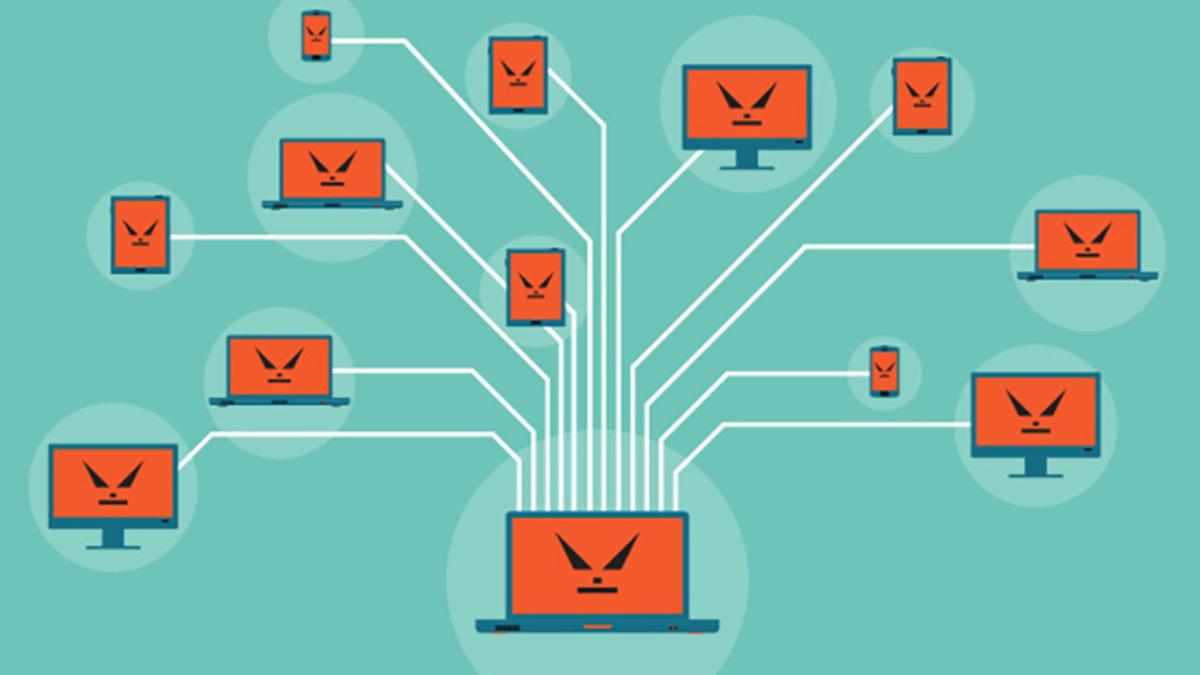

Siber güvenlik araştırmacıları, bugün çok ilginç bir hackerlık faaliyetini kamuoyuyla paylaştı. Forcepoint'ten araştırmacıların aktardığına göre bir hacker, yaklaşık 8 yıl boyunca D-Link NVR (ağ video kaydediciler) ve NAS (ağ bağlantılı depolama) cihazlarını bir botnete dönüştürdü. Sessiz sedasız yapılan bu işlemin tek amacıysa çevrimiçi internet sitelerine bağlanarak anime videolar indirmekti. Cereals adı verilen ve ilk kez 2012 yılında görülen bu botnet, zirve noktasına ulaştığı 2015 yılında 10.000'den fazla botu toplayabiliyordu.

Boyutunun büyüklüğüne rağmen botnet, siber güvenlik firmalarının radarına yakalanmadan faaliyet yürütmeyi başardı. Cereals, yavaşça ortadan kalkmaya başladı çünkü açıklarını kullandığı D-Link cihazları eskidi ve sahipleri tarafından kullanılmamaya başlandı. Ayrıca Cr1ptT0r adı verilen bir fidye yazılımının 2019 yılının kış aylarındaki D-Link cihazlara yönelik saldırısında Cereals kötü niyetli yazılımı da yok edildi. 8 yıllık maceranın başrolü olan botnetin ve korunmasız cihazların ortadan kalkmasıyla birlikte Cereals'ın hikâyesi kamuoyuyla paylaşıldı.

Yalnızca tek bir açığı kullandı:

Araştırmacıların belirttiğine göre Cereals'ın faaliyet yürütme biçimi benzersizdi çünkü bu botnet 8 yıllık yaşamı boyunca yalnızca tek bir açığı kullandı. Bu açık, D-Link aygıt yazılımının SMS bildirimi özelliğiyle şirketin NAS ve NVR cihazlarındaki hattı harekete geçirmesi üzerinden istismar ediliyordu. Açık; Cereals'ın sahibine, savunmasız cihazın sunucusuna kötü niyetli bir şekilde düzenlenmiş bir HTTP isteği yollayıp bu şekilde kök dizini ayrıcalıklarıyla komut çalıştırmasına olanak tanıyordu.

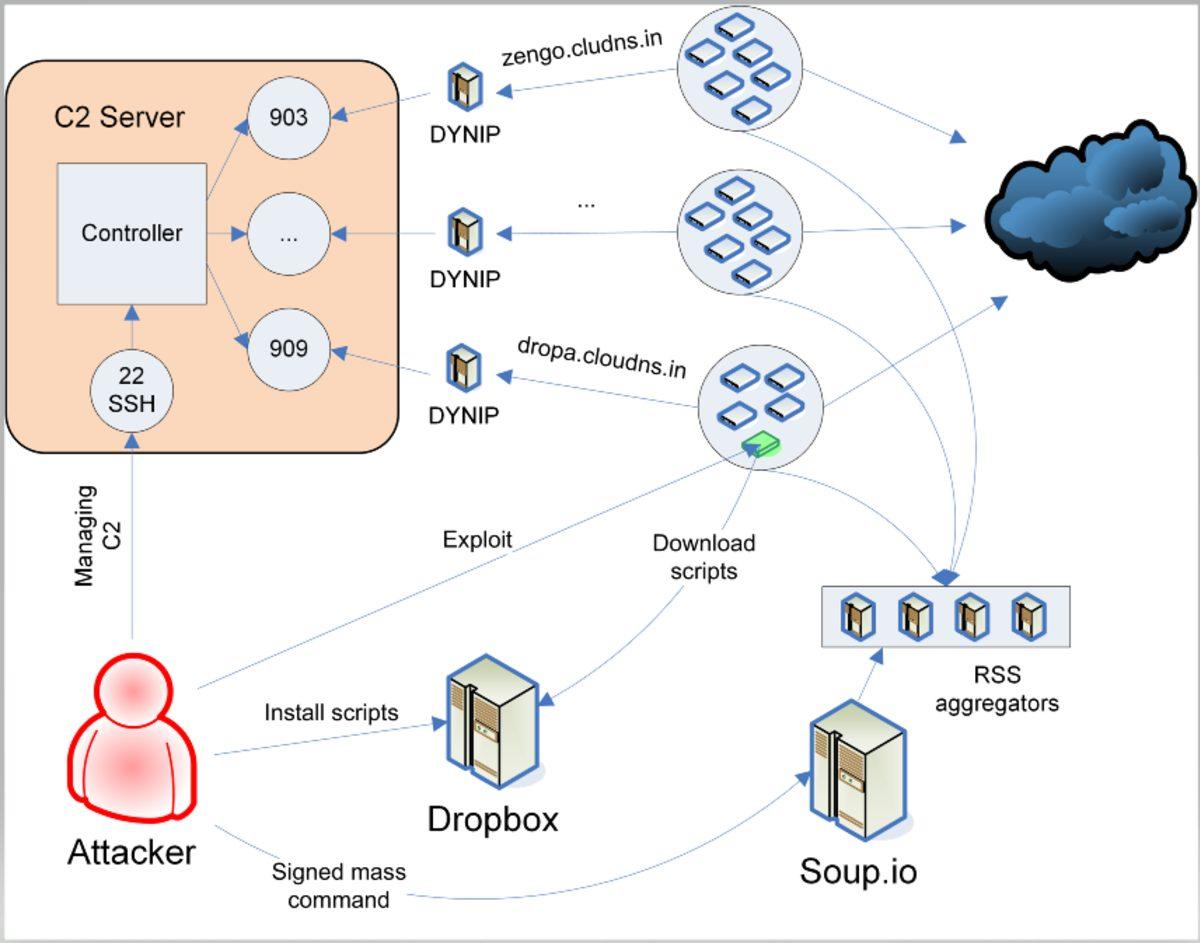

Forcepoint'in açıklamasına göre hacker, interneti tarayarak bu açığa sahip D-Link sistemlerini buluyor ve bu güvenlik açığını kullanarak Cereals yazılımını NAS ve NVR cihazlarına yüklüyordu. Bununla birlikte Cereals, tek bir açığı kullanmasına rağmen bir hayli gelişmiş bir sistem gibi görünüyor. Virüsün bulaştığı cihazlara erişim için 4 ayrı arka kapı mekanizmasına sahip botnet, başka saldırganların sistemi ele geçirmesini engellemek için cihazların sistemine yama yapıyordu ve botları 12 küçük alt ağ aracılığıyla yönetiyordu.

Forcepoint araştırmacıları, tüm gelişmiş özelliklerine rağmen Cereals'ın bir 'hobi projesi' olduğunu vurguluyor. D-Link NAS ve NVR sistemlerinin ötesinde bir faaliyet yürütmeye kalkışmayan botnet, ayrıca anime videoları indirmek dışında da hiçbir faaliyet için kullanılmamış. DDoS saldırıları yapmayan botnet, yönettiği cihazlardaki kullanıcı verilerini elde etmek için de yönlendirilmemiş. Adının Stefan olduğu söylenen Alman hackerın bu nedenle botneti herhangi bir suç işlemek amacıyla yaratmadığı düşünülüyor.

Paylaş

Paylaş

1

1