Android kullanıcıları, bir süredir zararlı yazılımların ya da zararlı özellikler içeren uygulamaların hedefi durumunda bulunuyor. Hatta Android’in iOS ile rekabetinde önündeki engellerden birinin bu sorun olduğu biliniyor.

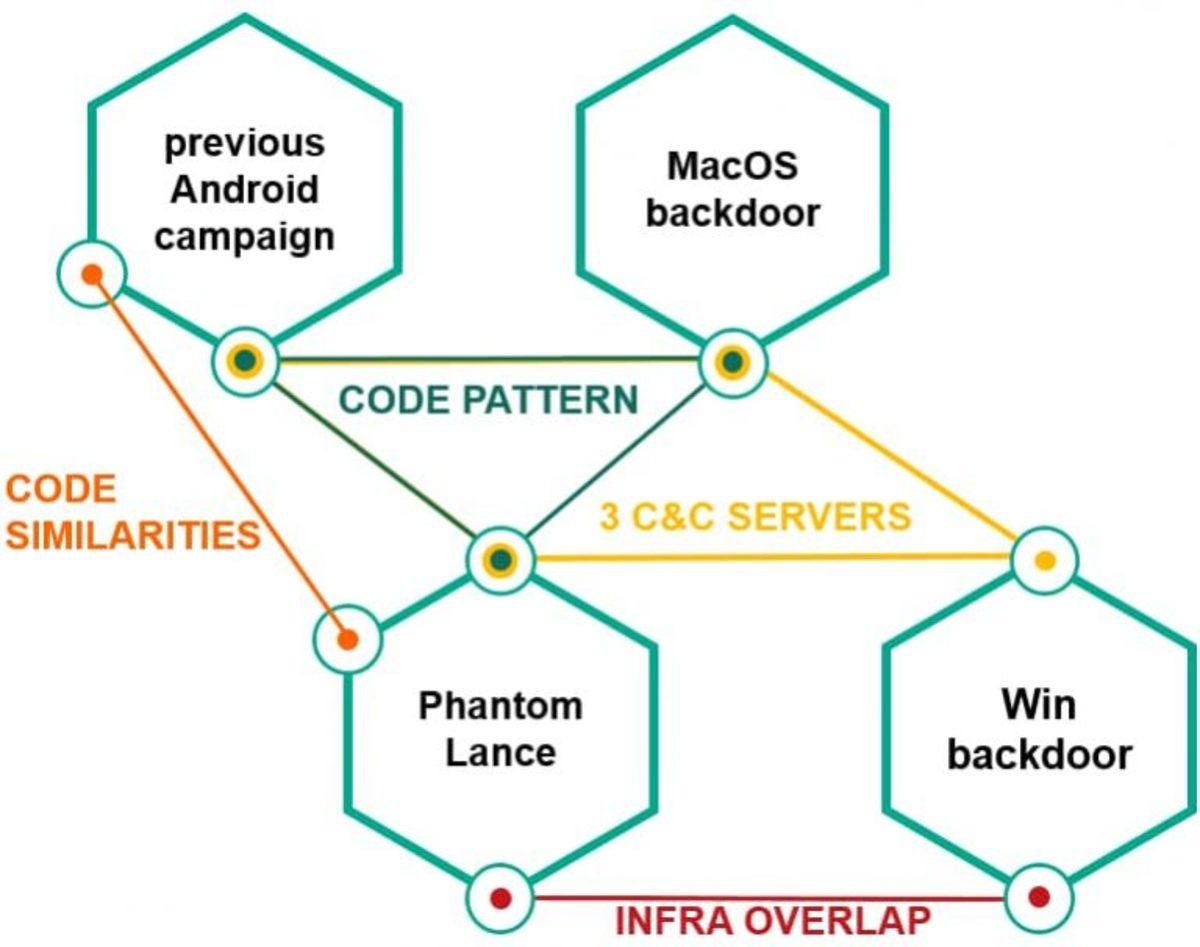

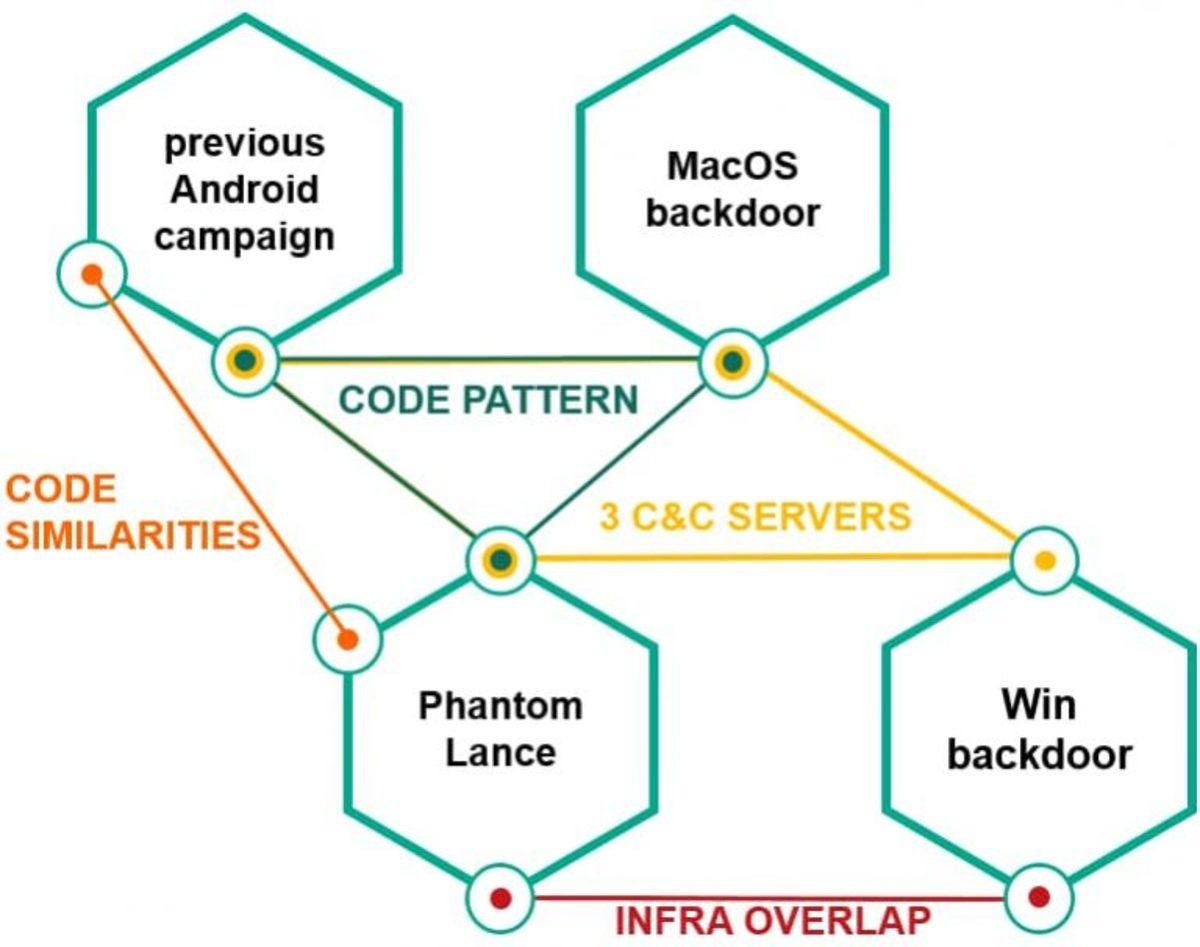

Son olarak Kaspersky, PhantomLance olarak adlandırılan ve özellikle Asya’da Android kullanıcılarını hedef alan bir zararlı yazılım hareketini açığa çıkardı. Bu harekette oldukça gelişmiş uygulamalar yer alıyor.

İçerikten Görseller

Vietnam merkezli oluşum:

PhantomLance hareketinin merkezinde 2013 yılından bu yana faaliyet gösteren Vietnam destekli gelişmiş kalıcı tehdit (APT) grubu ATP32 veya OceanLotus’un yer aldığı belirtiliyor. Zararlı uygulamaların hem Google Play Store’da hem de APKpure gibi sitelerde bulunduğu ifade ediliyor.

Zararlı yazılımların topladığı veriler arasındaysa kurbanın konum bilgisi, arama kayıtları, kısa mesaj geçmişi, rehberi, telefon modeli, kullandığı işletim sistemi modeli ve telefondaki diğer uygulamaların listesi gibi bilgiler yer alıyor.

Araştırmacılara göre zararlı yazılımın işletim sistemi versiyonunu ve diğer uygulamalar listesini öğrenme nedeni buna göre kendisini adapte edebilmek ve daha iyi gizlenmek. Böylece uygulama, gereksiz detaylarla dolmamasına rağmen gerekli gördüğü bilgileri toplayabiliyor.

Üç farklı versiyon:

Araştırmacılar zararlı yazılımları 3 farklı kategoriye ayırıyor. Bu kategoriler çıkış tarihlerine göre değil, uygulamaların sahip olduğu gelişmişlik derecesine göre belirleniyor. Versiyon 1 uygulamalar en basitleri olurken Versiyon 3 en gelişmiş uygulamalar olarak gösteriliyor. Arada da Versiyon 2 kategorisi yer alıyor.

Zararlı uygulamaların ilk aşamada temiz versiyonları yüklenirken daha sonra içeriğine zararlı kod ekleniyor. Bu kodlar güncellemelerin bir parçası olarak gönderiliyor, böylece dikkat çekilmemiş oluyor. Ayrıca geliştiricilerin sahte GitHub profilleri bulunuyor. Böylece yaptıkları çalışmalar daha yasalmış gibi görünüyor.

Android SDK 19 öncesini kullanan cihazlarda setUidMode adlı API fonksiyonuyla kullanıcı onayı olmaksızın cihazın root ayrıcalıklarına erişilebiliyor. Bütün bu çabaya rağmen uygulamaların Vietnam, Hindistan, Bangladesh, Endonezya, Cezayir, Güney Afirka, Nepal, Myanmar ve Malezya’da yalnızca 300 kişiyi etkilediği belirtiliyor.

Google şimdilik sorunlu uygulamaları kaldırdı ancak bu, saldırıların devamının gelmeyeceği anlamına gelmiyor. Kaspersky ise daha önce de benzer hareketlerde bulunan kötü niyetli kişilerin ne kadar iyi adapte olabildiklerine dikkat çekiyor. İyi bir antivirüs uygulaması edinmek oldukça faydalı bir fikir olarak gösteriliyor**.**

Paylaş

Paylaş

1

1